共担责任

安全设计原则表明任何机构都不是孤立运行的。既然我们参与共担责任,就必须利用安全设计原则来研究、实施和管理工程过程。

机构里的每个人都负有一定的安全责任,机构对利益相关方也有做好周密安全决策的责任,与第三方特别是云提供商合作需要清楚共担责任模型,当意识到新漏凋和新威胁的存在时,我们应该负责地将信息披露给相关供应商或信息共享中心(也叫威胁情报来源或服务)。

评价和弥补安全架构、设计和解决方案元素的漏洞

硬件

处理器 中央处理单元(central processing unit, CPU)通常被称作处理器(processor)或微处理器 (microprocessor)

执行类型 多任务处理(multitasking):在一台计算机上同时执行多个应用程序并由操作系统实施管理。

多核 (multicore):指一个CPU中存在多个执行内核。

多重处理 (multiprocessing):一个多处理器系统驾驭多个处理器的处理能力来完成一个多线程应用的执行。

多程序设计 (multiprogramming):类似于多任务处理,它是指由操作系统进行协调,假性地在单个处理器上同时执行两个任务,以提高操作效率。

多线程 (multithreading):允许在一个进程中执行多个并发任务。线程是一个自包含的指令序列,可与属于同一父进程的其他线程并行执行。适用于需要多个进程中频繁切换的程序,因为线程切换比进程切换开销要小的多。

保护机制

为保护操作系统本身的完整性,必须将安全控制集成到这个运行时环境内。运行中的计算机在运行时执行和实施安全保护的方式大体上可被称作保护环、操作状态等保护机制的集合体。

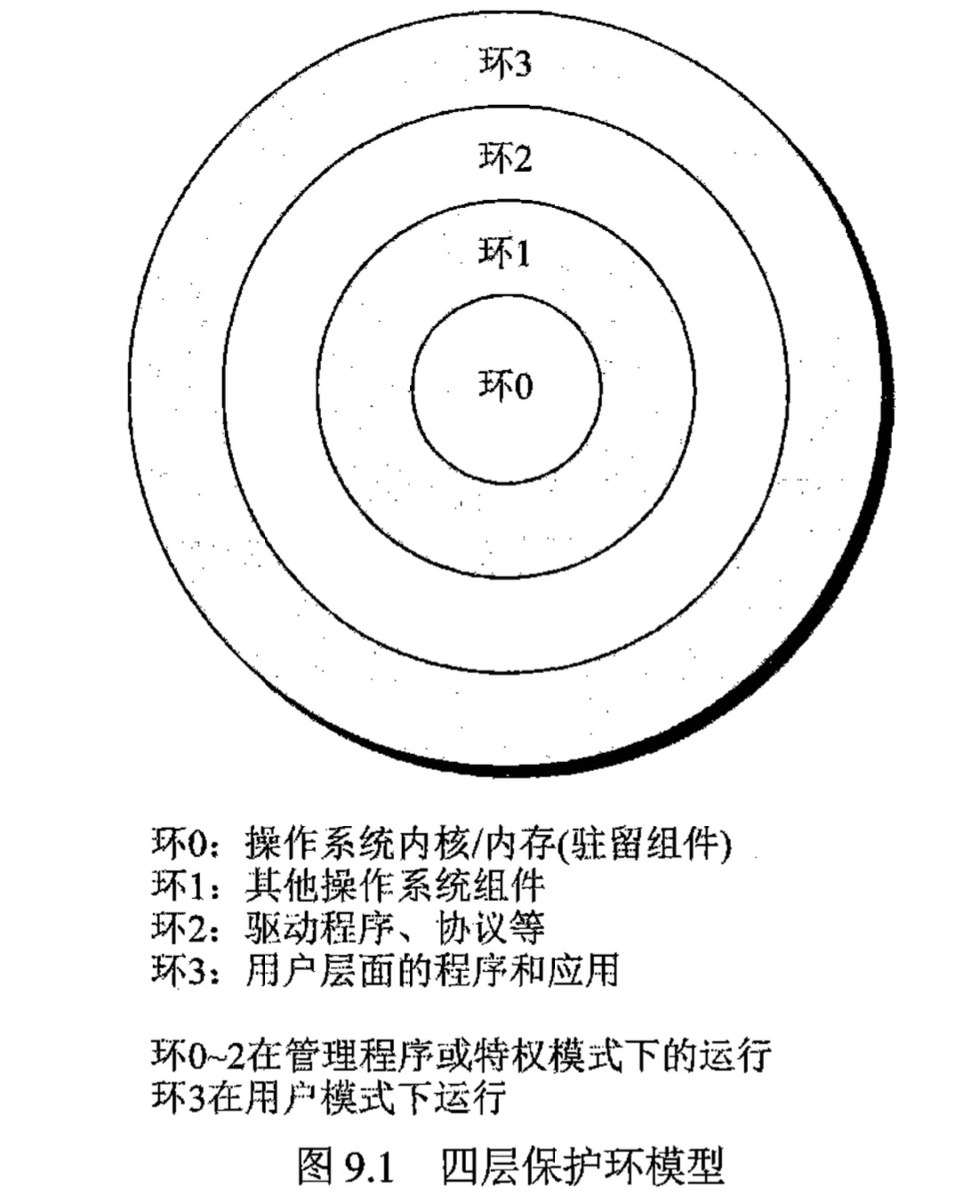

保护环(protection ring):

环模型的本质在于优先级、权限和内存分段。环号最低的进程总是先于环号较高的进程运行。环号较低的进程可比高环号进程访问更多资源,其与操作系统的交互也更直接。在编号较高的环中运行的进程通常必须向编号较低环中的处理程序或驱动程序请求它们所需的服务(即系统调用)。

在实践中,许多现代操作系统只使用两个环或两个分区: -个用 千系统层面访问(环 0~2),通常被称作内核模式(kernelmode)或特权模式(privilegedmode),另 一个用千用户层面的程序和应用(环 3),通常被称作用户模式(usermode)。

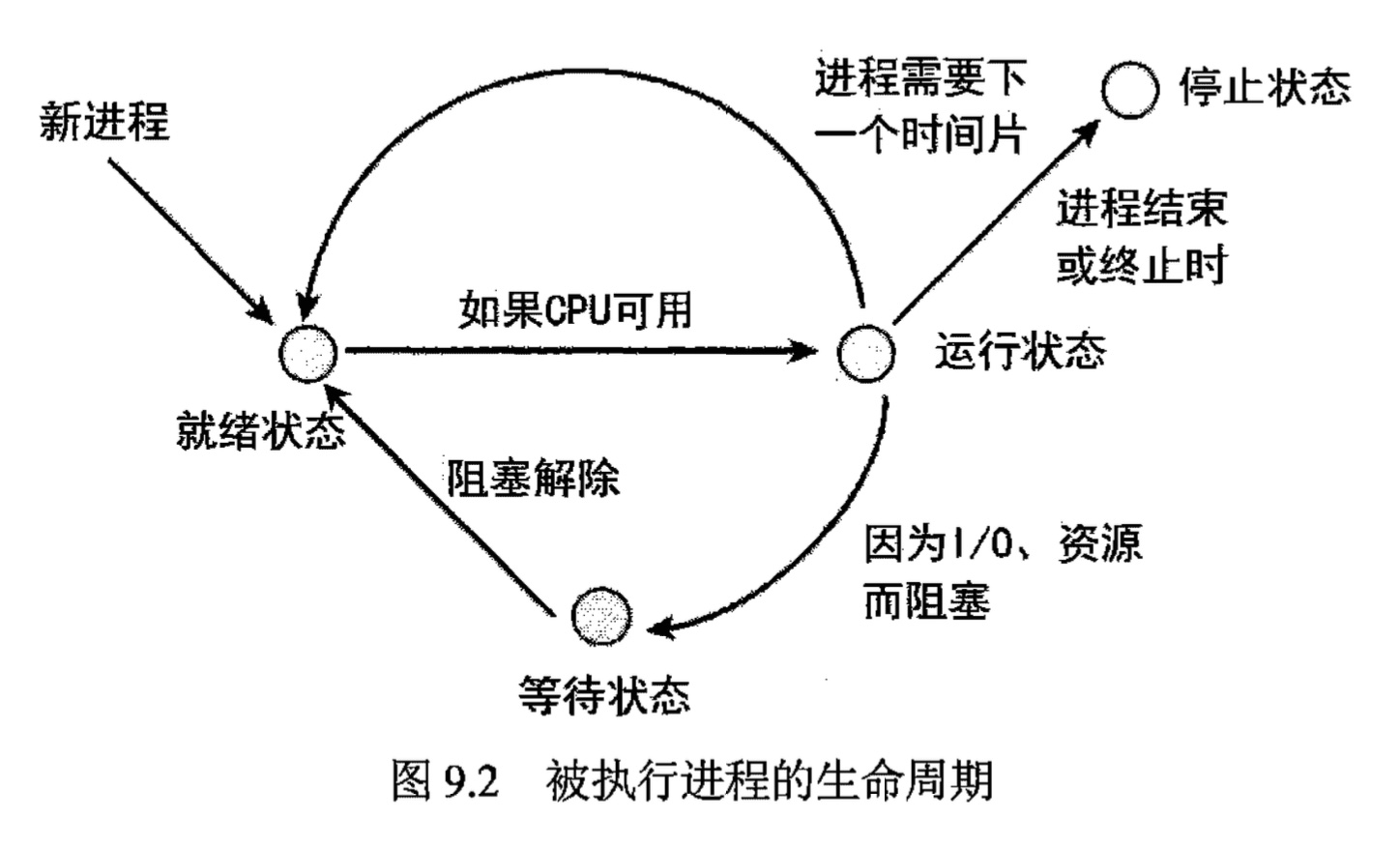

进程状态 进程状态 (process state)也叫操作状态 (operating state),是指进程运行的各种执行形式。

根据进程是否正在运行,可将其分为以下几种状态:

- 就绪状态(ready state):指进程已经做好准备,被安排执行时可立刻恢复或开始处理。

- 运行状态(running state):指进程正在处理器上运行。如果时间片用完但进程还没有结束,进程将返回就绪状态;进程如果因为等待I/O而被暂停执行,将进入等待状态。

- 等待状态(waiting state):它已经准备好继续执行,但在可以继续处理之前需要等待I/O提供的服务。 I/O完成后,进程通常返回就绪状态。

- 管理程序状态:当进程必须执行一项操作,而这项操作要求权限(包括修改系统配置、安装设备驱动程序、修改安全设置等)必须大于状态的权限时,进程就进入管理程序状态。

- 停止状态

操作模式 现代处理器和操作系统在设计上可以支持多用户环境,在这种环境下,单个用户不会被授权访问系统的所有组件或存储在系统中的所有信息。出于这一原因,处理器本身支持两种操作模式。

用户模式(usermode): 在此模式下,CPU只允许执行其全部指令集中的部分指令。

内核模式(kernelmode): 可以访问CPU支持的所有指令

存储器

- 只读存储器(read-onlymemory, ROM)。标准ROM芯片的内容是在工厂里“烧入”的,最终用户根本无法更改。EPROW/UVEPROM芯片可用紫外线光擦除。 EEPROM芯片可用电流擦除。

- 随机存储器(random access memory, RAM)。可读写存储器。是易失性的,计算机关机时内容会丢失。

- 寄存器(register)。

存储器组件存在一些安全问题: 断电后数据依然会留在芯片上,以及多用户系统存在存储器访问控制问题。

内存寻址:

- 寄存器寻址

- 立即寻址

- 直接寻址

- 间接寻址

- 基址+偏移量寻址

数据存储设备的特征

- 主存储设备也叫主内存。是指被计算机用来在运行过程中保存随时可供CPU使用的必要信息的RAM

- 辅助存储设备也叫二级内存。如硬盘驱动器 (HDD)、固态硬盘 (SSD)等。可移动介质可用来窃取数据,必须采取访问控制和加密手段来保护数据,以及删除文件或格式化介质后数据依 然有可能保留在介质上。

随机存取存储设备可以在任何点读取,而顺序存取设备要求扫描物理存储在预期位置前面的所有数据。

发射安全 许多电气设备发出的电信号或辐射是可以被人截取的,而且电信号和辐射呈面可能包含保密、敏感或私人数据。 用来抵御发射攻击的手段和方式被称为TEMPEST对策。

- 拉第笼 (Faradaycage):金属外壳屏蔽

- 白噪声

- 控制区:同时使用法拉第笼和白噪声

- 屏蔽

输入和输出设备 输入/输出设备容易被人搭线窃听、从背后偷窥,用来把数据带出单位,或用于创建进入机构系统和网络的未经授权的不安全入口点。应采取防总措施来识别并弥补这些漏洞。

固件

固件是存储在ROM芯片上的软件。在计算机层面,它包含启动计算机所需要的基本指令。固件还可用在打印机等外围设备中以提供操作指令。例子包括 BIOS 和 UEFI。

基于客户端的系统

移动代码

applet 是服务器发送给客户瑞以执行某些操作的代码对象。applet 引入了许多安全问题。它们允许远程系统把代码发送到本地系统执行。安全管理员必须采取措施,确保发送给其网络上系统的代码是安全的并适当屏蔽恶意活动。 Java applet 和 ActiveX 控件是 applet 类型小程序历史上的两个例子。 虽然Java applet和 ActiveX 已不再用于互联网,但 JavaScript并非如此。 JavaScript是世界上应 用最广的移动代码脚本语言。它不是 applet, 而是嵌入式代码。

本地缓存

本池缓存有多种不同类型,包括DNS缓存、 ARP缓存和临时互联网文件。

基于服务端的系统

就基于服务器端(可能也包括客户端)的系统安全而言,关注的要点应该是数据流控制 (data flow control)的问题。

数据流是指数据在进程之间、设备之间、网络之间或通信信道之间的移动。数据流管理不仅要确保以最小延迟或时延高效传输,还要用通过加密实现的哈希化计算和保密性保护确保可靠的吞吐量。

大规模并行数据系统

并行数据系统(parallel data system)或并行计算(parallel computing)是一种旨在同时执行大量计算的计算系统

一台计算机含多个处理器,而这些处理器被一个操作系统同等地对待和控制一一这样的场景就叫对称多处理(symmetricmultiprocessing, SMP)。在SMP中,各个处理器不仅共享一个公共操作系统,还共享一个公共数据总线以及内存资源。

非对称多处理(asymmetric multiprocessing, AMP)中,各个处理器往往彼此独立工作。每个处理器通常都有自己的操作系统和/或任务指令集以及专用的数据总线和内存资源。

MPP

网格计算

网格计算(grid computing)是一种并行分布式处理形式,它对大晕处理节点进行松散的分组,使其共同去实现一个特定处理目标。

网格的成员可以随机进入和离开网格。网格成员往往只在自己的处理能力没有承担本地工作负载的时候加入网格。当一个系统处于空闲状态时,它可加入网格组,下载一小部分工作并开始计算。系统离开网格时会保存自己的工作,并将已经完成的或部分工作元素上传回网格。

对等网络

对等网络 (peer-to-peer, P2P)技术是在伙伴之间共享任务和工作负载的联网和分布式应用解决方案。 P2P与网格计算相似; 主要区别在于P2P没有中央管理系统,通常实时提供服务,而且它不是计算能力的集合。

工业控制系统

工业控制系统(industrialcontrol system, ICS)是一种控制工业流程和机器的计算机管理设备,也叫操作技术(operationaltechnology, OT)。

ICS有多种存在形式:

- 分布式控制系统(distributed control system, DCS)。DCS用于在有限的物理范围内连接多个PLC,以便通过网络实施集中控制、管理和监督。

- 可编程逻辑控制器(programmable logic controller, PLC)。用于以独立的方式控制单个设备

- 监测控制和数据采集(supervisorycontrol and data acquisition, SCADA)系统。把多个DCS和各个PLC相互连接起来作用于大规模物理区域。

数据主权

信息一旦被转换成二进制形式并以数字文件形式存储,它就要受存储设备所在国家地区法律的约束。

分布式系统

分布式系统或分布式计算环境(DCE)是协同支持一个资源或提供一项服务的一组单个系统的集合。它的主要安全问题是组件之间的互联性。

嵌入式系统

嵌入式系统 (embedded system)是为提供自动化、远程控制和/或监控而被添加到现有机械或电气系统中的任何形式的计算组件。嵌入式系统的设计通常以与该系统所附着的较大产品相关的一组有限特定功能为核心。嵌入式系统可由典型计算机系统的组件组成,也可以是一个微控制器(一个含板载内存和外设端口的集成芯片)。

微控制器:微控制器(microcontroller)类似于系统级芯片SoC,但是没那么复杂.

Raspberry Pi。一种流行的64位微控制器或单板计算机。这类微控制器提供了一个小型计算机,可用千添加计算机控制,而且几乎可以监控一切。

Arduino。致力于为构建数字设备而创建单板8位微控制器的开源硬件和软件组织。 Arduino设备配备了有限的RAM、一个USB端口和用于控制附加电子设备,但不包含操作系统。Arduino可以执行专们为其有限指令集编写的C++程序。如果 Raspberry Pi 是一台微型计算机, Arduino 则是一个简单得多的设备。

现场可编程门阵列(field-programmablegate array, FPGA)。是一种灵活的计算设备,可由最终用户或客户进行编程。FPGA常被用作各种产品(包括工业控制系统)的嵌入式设备。

高性能计算系统

高性能计算(high-performancecomputing, HPC)系统是指专用于以极高速度执行复杂计算或数据操控的计算平台。

HPC 有一个相关的概念叫实时操作系统(RTOS)。

物联网

物联网 (IoT)属于智能设备的一个类别,它们与互联网连接,可为装置或设备提供自动化、远程控制或人工智能(AI)处理。物联网的安全问题往往涉及访问控制和 加密。

边缘和雾计算

边缘计算(edge computing)是让数据与计算资源尽可能靠近,在最大限度减少时延的同时优化带宽利用率的一种网络设计理念。

雾计算 (fog computing)是先进计算架构的另一个例子,它也常被用作工业物联网部署的一个元素。雾计算依靠传感器、物联网设备乃至边缘计算设备收集数据,然后把数据传回一个中央位置进行处理。雾计算处理的位置被安排在一个局域网中。因此就雾计算而言,智能和处理都集中在局域网里。集中式计算能力处理从“雾”(由不同设备和传感器组成)中收集的信息。

嵌入式设备和信息物理融合系统

嵌入式系统 (embedded system)是为提供自动化、远程控制和/或监控而被添加到现有机械或电气系统中的任何形式的计算组件。

嵌入式系统可由典型计算机系统的组件组成,也可以是一个微控制器(一个含板载内存和外设端口的集成芯片)。

静态系统

静态系统的目标是防止用户实施有可能导致安全性或性能下降的更改,或者至少减少这种可能性。

静态系统的例子包括机场的值机柜台、 ATM机以及通常在洒店或图书馆免费供客人使用的计算机。这些客户计算机经配置可为用户提供临时桌面环境,用于执行有限范围的任务。但是,当用户因超时或注销而终止会话时,系统会丢弃前面的所有会话信息,并把环境更改和恢复成原始状态,以便下一个用户使用。静态系统可通过多种方式实现,包括使用本地虚拟机或远程访问虚拟桌面基础设施 (VDI)。

可联网设备

信息物理融合系统

信息物理融合系统(cyber-physical system)指可提供计算手段来控制物理世界中某物的设备。

信息物理融合系统的例子包括提供人体增强或辅助功能的假肢、车辆防碰撞系统、 空中交通管制协调系统、精确的机器人手术、危险条件下的远程操作,以及车辆、设备、移动设备和建筑物的节能系统等。

管理程序

管理程序也被称为虚拟机监视器/管理器(VMM),是创建、管理和运行虚拟机的虚拟化组件。

- I型管理程序。I型管理程序是一个本地或裸机管理程序。这个配置中没有主机操作系统; 相反,管理程序通常被直接安装在主机操作系统所在的硬件上。

- II型管理程序。II型管理程序是一个受托管的管理程序。在这种配置中,硬件上有一个标准的常规操作系统,管理程序作为另一个软件应用程序被安装和使用。

虚拟化网络

虚拟化网络或网络虚拟化是指将硬件和软件网络组件组合成一个集成的实体。由此产生的解决方案允许对管理、通信流整型、地址分配等所有网络功能实施软件控制。

移动设备的部署策略

自带设备(bring your own device, BYOD)。允许员工携带自己的个人移动设备上班,且允许他们用这些设备通过公司网络连接业务资源和/或互联网。尽管BYOD可以提高员工士气和工作满意度,但它也会增加机构的安全风险。 BYOD策略如果是开放式的,则将允许任何设备连接公司网络。然而并非所有移动设备都具备充分的安全性能,因此这种策略允许不合规设备进入生产网络。

公司拥有,个人使用 (corporate-owned,personally enabled, COPE)。机构购买设备并将其提供给员工使用。每个用户随后都可以自定义设备,并将它用于工作和个人活动。 COPE使机构得以准确挑选被允许用在机构网络上的设备一—特别是只选用那些经配置后符合安全策略的设备。

自选设备(choose your own device, CYOD)。为用户提供了一个已获批准的设备列表,用户可以从中挑选自已将要使用的设备。

公司拥有移动设备战略(corporate-owned mobile strategy, COMS)。指公司购买可支持安全策略合规的移动设备。这些设备只能用于公司工作目的,用户不应在设备上执行任何个人任务。这往往要求员工另外携带一个设备以用于个人目的。